Doh Dns ile aynı çalışma presibine sahiptir yani client bir cihaz gitmek istediği Domain Name gönderdiği istek çözümlenip arka planda ip adresine dönüşmektedir,Doh’in farkı bu istekleri şifrelemesidir.

D.O.H kullanılmazsa HTTPS kullanan bir siteye istek gönderilse bile arka planda bu istek şifrelenmez metin olarak tutulur ve bu nedenle client cihazların D.N.S istekleri iss tarafından veya yetkisiz bir kişi tarafında görüntülenmesine neden olabilir.

Clientler İstekleri kimlik avı,kötü amaçlı yazılım veya izleme sistemlerine yönlendirme için kullanılan “MAN IN THE MIDDLE” saldırısına maruz kalabilir.

Dns Over Https kullanıldığında istek ve dönen cevap şifrelenir böylece dns istekleri görüntülenemez ve farklı sitelere yönlendirilip manipule edilemez.

DOH kullanılırsa sistem yöneticileri için oluşan olumsuz yönlerden bahsetmek gerekirse

Client tarafında Doh kullanılırsa 53 portu üzerine gelen istekleri istediğiniz dns e yönlenmeye zorlayamazsınız Doh 443 portunu kullanacaktır.

bazı sitelere erişim engelleme için DNS kullanıyorsanız bu işlemde devre dışı kalacaktır.

Gelelim D.O.H (Dns Over Https) ‘i MikroTik ile kullanımına

Mikrotik v6.47 versiyonundan sonra kullanılabilir hale getirildi.

DOH için sertifikayı direk mikrotik üzerinden indirmek için aşağıdaki komutu kullanabilirsiniz.

/tool fetch url="https://cacerts.digicert.com/DigiCertGlobalRootCA.crt.pem"

indirdiğimiz sertifikayı mikrotikte import edelim

/certificate import file-name=DigiCertGlobalRootCA.crt.pem

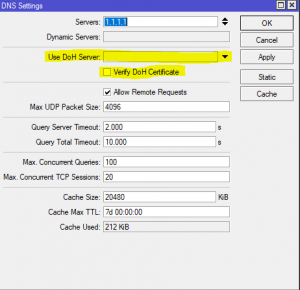

Mikrotik tarafında doh server aktif ediyoruz.

/ip dns set use-doh-server=https://cloudflare-dns.com/dns-query verify-doh-cert=yes

son olarak cihazda en az bir tane dns olması gerekli onuda ekliyoruz

/ip dns set servers=1.1.1.1

işlemler bu kadar son olarak hangi dns server kullandığınızı “https://dnsleaktest.com” sitesinden kontrol edebilirsiniz.

Comments are closed